- вход NetFlow - это протокол, разработанный Cisco для сбора информации о трафике в IP-сетях. В архитектуре...

- коллекторы

- NTOP

- nfdump и nfcapd

- Эмиттер NetFlow - fprobe

вход

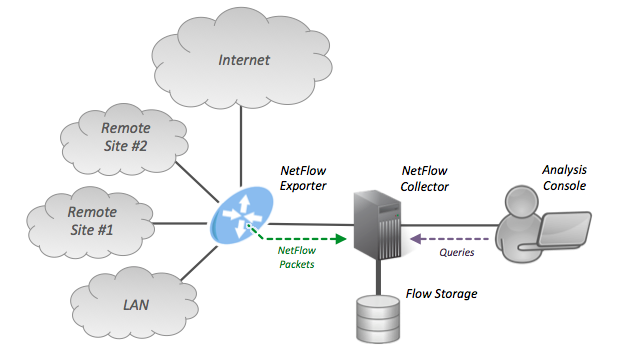

NetFlow - это протокол, разработанный Cisco для сбора информации о трафике в IP-сетях. В архитектуре NetFlow маршрутизаторы собирают статистику IP-трафика по указанным интерфейсам для последующей передачи их в записях протокола NetFlow коллекторам NetFlow . В основном, узлы являются серверами или программным обеспечением для визуализации. Протокол NetFlow использует UDP для передачи данных, в основном используются порты 2055, 9555.

Рис.1. Архитектура Netflow (Википедия)

Поток можно определить как безналичную последовательность пакетов, которые имеют общее:

- Входящий интерфейс

- IP-адрес источника

- IP-адрес назначения

- Протокол IP

- Исходный порт UDP / TCP

- Целевой порт UDP / TPC, тип и код ICMP

- ToS IP

Пример потока из инструмента nfdump:

Начало потока дат Длительность IP-адрес Proto Src: IP-адрес порта Dst: Потоки байтов пакетов порта 2010-09-01 00: 00: 00.459 0.000 UDP 127.0.0.1:24920 -> 192.168.0.1:22126 1 46 1 2010-09-01 00: 00: 00.363 0.000 UDP 192.168.0.1:22126 -> 127.0.0.1:24920 1 80 1

NetFlow в Микротике

NetFlow в Mikrotik можно активировать в меню. В качестве порта по умолчанию мы выбираем 2055, версия NetFlow установлена на v9. В поле Адрес введите адрес коллектора. Тот же эффект можно получить в терминале:

установленный поток трафика ip включен = истинные интерфейсы = все целевая версия потока трафика ip = 9 адрес = ADDRESS_IP: PORT

После настройки NetFlow Mikrotik отправит пакеты статистики на указанный адрес и порт.

коллекторы

GOFLOW

Goflow служит только для проверки того, поступают ли пакеты netflow на наш интерфейс. Goflow поддерживает только Netflow версии 5. Его можно скачать с https://gobuilder.me/github.com/tdi/goflow ,

chmod 755 goflow ./goflow -H 0.0.0.0 -p 2055

NTOP

Ntop - бесплатная программа для сбора потоков, кроме того, она может выступать в качестве сборщика NetFlow. Для установки ntop в лабораторной комнате необходимо выполнить команды:

root # zypper install ntop root # mkdir / var / lib / ntop root # ntop -i em1

При первом включении ntop попросит вас установить пароль администратора. После этого будет доступен веб-интерфейс по адресу localhost: 3000. Для настройки сборщика NetFlow необходимо активировать и настроить плагин NetFlow Plugins -> NetFlow -> Activate and Plugins -> NetFlow -> View / Configure. В полях порта задайте порт 2055, в поле Сетевой адрес интерфейса Virtual NetFlow мы даем адрес маршрутизатора, например, 192.168.1.1/255.255.255.0. После сохранения настроек ntop получит данные от нашего роутера.

nfdump и nfcapd

Пакет nfdump является сборщиком консоли NetFlow. Чтобы установить его в лаборатории, пожалуйста, скачайте пакет с: http://nfdump.sourceforge.net/ и скомпилировать.

tar xvf nfdump-1.XXtar.gz cd nfdump-1.XX / ./configure && make && make install

Будут установлены две команды: nfcapd и nfdump. Используя nfcapd, мы можем собирать пакеты NetFlow, используя nfdump, мы можем отображать их на экране консоли. Пример запуска nfcapd:

nfcapd -S 0 -w -D -l / home / tdi /flow / -p 2055

Ключ -S 0 упорядочивает файлы в плоской структуре каталогов, -w устанавливает ротацию файлов каждые 5 минут (можно изменить с помощью ключа -t), -D вводит nfcapd в режим демона, -l устанавливает папку для записи снимков NetFlow, наконец, -p инструктирует прослушать указанный порт.

В каталоге / home / tdi /flow будут сохранены файлы, которые могут быть просмотрены программой nfcapd.

Nfcapd принимает фильтры в соответствии с pcap в качестве аргумента. например.

nfdump -r FILE -c 10 'src ip 192.168.1.1 и порт dst> 100'

Эмиттер NetFlow - fprobe

Пакет fprobe представляет собой эмулятор NetFlow, он может собирать статистику с интерфейса Linux и отправлять ее соответствующему сборщику. Чтобы установить fprobe в лабораторной комнате, скачайте z исходники http://fprobe.sourceforge.net/ и скомпилировать.

zypper install libpcap-devel tar xjvf fprobe-XXtar.bz2 cd fprobe-XX / ./configure && make && make install

Базовый запуск зонда fprobe, сбор статистики по интерфейсу em0 и отправка пакетов по адресу 127.0.0.1:2055:

root # fprobe -i em0 -p -n 7 127.0.0.1:2055